在 Linux 系统中,用户认证是确保系统安全的核心步骤。而 PAM(可插拔认证模块)为我们提供了一个灵活的框架,帮助管理员管理各种服务的认证过程。特别是 /etc/pam.d 目录,它是 PAM 配置的核心部分,存储了每个服务所需的认证规则文件。在本文中,我们将详细探讨 /etc/pam.d 的重要性,并学习如何通过调整这些文件来进一步增强系统的安全性。

一、什么是 PAM?

PAM(Pluggable Authentication Module)是一种模块化的认证机制,允许管理员根据需要定制系统和服务的认证流程。PAM 的设计特点包括:

- 灵活性:各种认证功能通过模块实现,可以按需启用或禁用。

- 模块化:不同服务可以共享通用模块,减少重复配置。

- 安全性:支持多种安全策略,例如密码复杂性、多因素认证等。

PAM 的核心优势在于它能够简化认证流程,同时提高系统的安全性和可维护性。

二、/etc/pam.d 的作用

/etc/pam.d 目录存放了 PAM 的配置文件,每个文件对应一个服务或程序(如 sshd、sudo、login 等)。这些文件定义了服务的认证规则,包括密码验证、账户检查、会话管理等内容。

常见文件及其用途:

| 文件名 | 功能描述 |

|---|---|

| login | 控制通过终端登录的认证方式 |

| sshd | 控制 SSH 服务的认证方式 |

| sudo | 控制使用 sudo 提升权限时的认证方式 |

| common-auth | 通用的身份验证模块,很多服务会引用它 |

| common-password | 通用的密码规则模块,定义密码策略 |

| common-account | 通用的账户管理模块,定义账户权限相关规则 |

| common-session | 通用的会话管理模块,定义会话生命周期规则 |

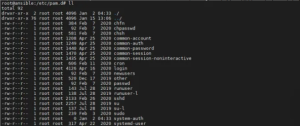

示例:Ubuntu 20.04 的 /etc/pam.d 目录结构:

三、PAM 配置文件结构

每个 /etc/pam.d 配置文件由多行规则组成,格式如下:

模块类型 控制标志 模块路径 模块参数

1. 字段解释:

- 模块类型:

auth:认证规则,如密码验证。account:账户管理规则,如账户锁定检查。password:密码管理规则,如密码复杂性要求。session:会话管理规则,如资源限制或登录记录。

- 控制标志:

required:模块必须成功,失败时会继续执行下一个模块,但最终结果会失败。requisite:模块必须成功,失败会立即终止认证。sufficient:成功即认证通过,后续模块不再执行。optional:成功或失败对整体认证无影响。

- 模块路径:通常为

/lib/security/或/usr/lib/security/下的 PAM 模块文件。 - 模块参数:用于定义模块的具体行为。

2. 示例配置:/etc/pam.d/sshd

以下是一个典型的 sshd 配置文件:

auth required pam_env.so

auth required pam_unix.so

auth required pam_tally2.so deny=5 unlock_time=300

account required pam_unix.so

password required pam_unix.so

session required pam_limits.so

session optional pam_motd.so

session required pam_unix.so

配置解读:

pam_env.so:加载用户环境变量。pam_unix.so:使用传统的 UNIX 密码验证。pam_tally2.so:限制登录失败次数(例如,连续 5 次失败锁定账户 5 分钟)。pam_limits.so:加载系统资源限制。pam_motd.so:显示登录时的消息。

四、如何增强系统安全性?

通过合理配置 /etc/pam.d 文件,您可以显著提升系统的安全性。以下是一些推荐的实践:

1. 限制登录失败次数

使用 pam_tally2 模块限制登录失败次数,防止暴力破解。

auth required pam_tally2.so deny=5 unlock_time=300

deny=5:连续失败 5 次后锁定账户。unlock_time=300:5 分钟后自动解锁。

2. 强制密码复杂性

使用 pam_pwquality 模块强制密码复杂性要求,确保密码符合一定的安全标准。

password requisite pam_pwquality.so retry=3 minlen=12 difok=4

retry=3:用户有 3 次机会输入合格密码。minlen=12:密码至少 12 个字符。difok=4:新密码与旧密码至少有 4 个字符不同。

其他常用参数:

dcredit=N:密码中必须包含的数字个数。ucredit=N:密码中必须包含的大写字母个数。lcredit=N:密码中必须包含的小写字母个数。ocredit=N:密码中必须包含的特殊字符个数(非数字、字母)。

3. 限制资源使用

通过 pam_limits.so 限制用户的系统资源使用,防止资源滥用。

session required pam_limits.so

结合 /etc/security/limits.conf 文件,可以配置用户的最大文件数、进程数等。

4. 显示警告信息

通过 pam_motd.so 显示登录警告或公告信息。

session optional pam_motd.so

将警告信息写入 /etc/motd 文件:

Unauthorized access is prohibited.

五、排查 PAM 配置问题

错误的 PAM 配置可能导致用户无法登录或服务异常。以下是一些排查建议:

1. 检查日志文件

PAM 的错误信息会记录在 /var/log/auth.log 或 /var/log/secure 中:

tail -f /var/log/auth.log

2. 使用调试模式

某些服务支持调试模式,可以输出详细的 PAM 调用信息。例如:

sshd -ddd

3. 备份配置文件

在修改 /etc/pam.d 文件之前,务必先备份原始文件:

cp /etc/pam.d/sshd /etc/pam.d/sshd.bak

六、总结

/etc/pam.d 是 Linux 系统认证的核心,通过合理配置这些文件,您可以有效提升系统的安全性和可控性。从限制登录失败次数到强制密码复杂性,PAM 提供了丰富的功能来保护系统。希望本文能够帮助您掌握 /etc/pam.d 的配置技巧,为您的 Linux 系统打造更加坚固的安全防线!